I denna artikel delar Jonas Lejon, cybersäkerhetsexpert, med sig av sin spaning om hur IT-säkerhetstrender och hotbilden kan komma att utvecklas under 2020. Mer från Jonas kan du läsa i en tidigare artikel på vår blogg där han bl.a.delade med sig av 5 åtgärder som försvårar för cyberkriminella.

Password Spraying och Credential stuffing

En återkommande fråga jag får är: "När tror du att lösenord försvinner?" och hur vi än gör så kommer vi att dras med lösenord och PIN-koder ett bra tag framöver. Detta är så klart något som antagonister också drar nytta av och hittar fler plattformar och protokoll att försöka gissa korrekta användarnamn och lösenord.

Min spaning är att ännu mer plattformar och protokoll kommer att utsättas för forceringsförsök gällande användarnamn och lösenord. Även spår jag att attacker som utnyttjar MFA (multi-faktorsautentisering) kommer att öka bla genom MITM (man-i-mitten).

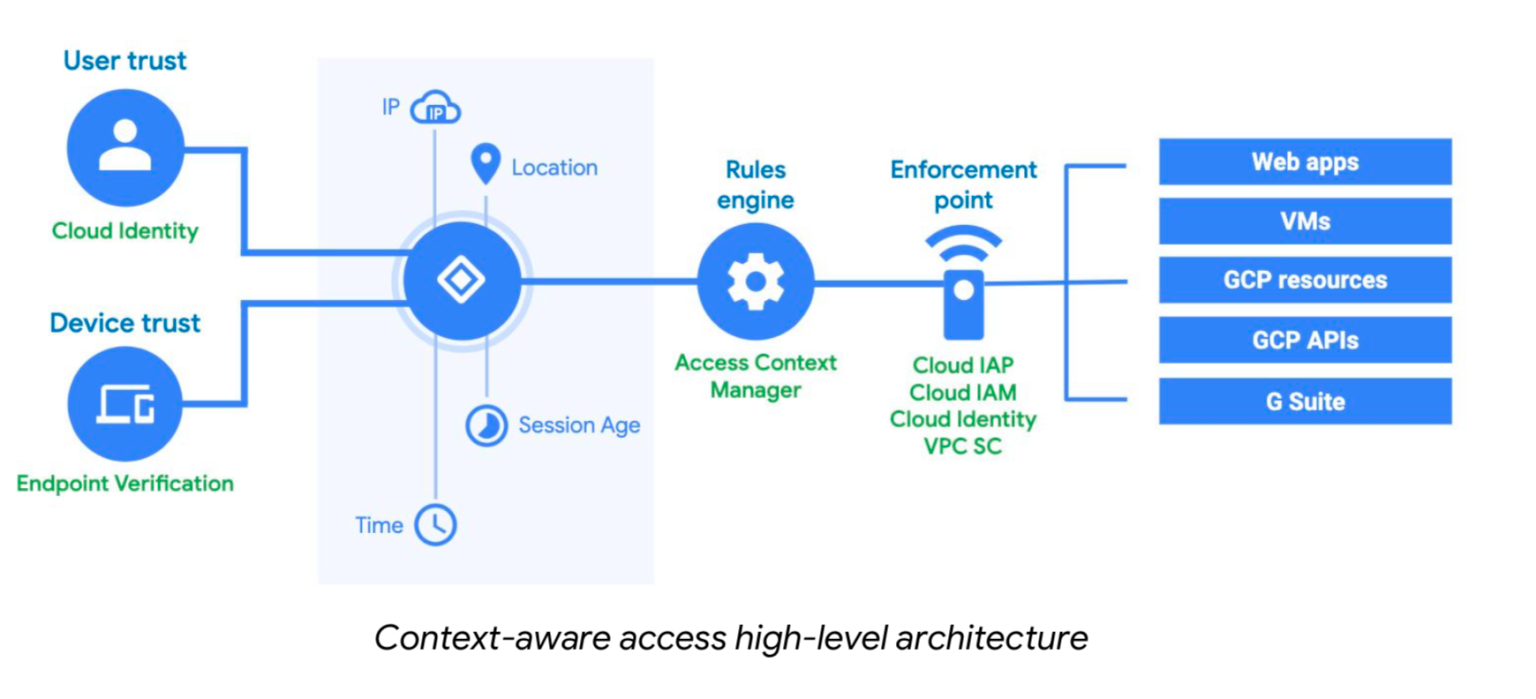

Zero trust och Assume Breach

Vi måste bygga våra nätverk och IT-arkitektur på ett sådant sätt så att även om angriparen kan ta sig in till en enskild klient-dator så kan hen inte eskalera sina rättigheter eller ta sig vidare utan att detta snabbt upptäcks och utreds. Detta ställer också krav på att Threat Hunting ständigt pågår samt att det finns bra lösningar för Endpoint Detection and Response (EDR).

Det är viktigt att ha en baseline över hur Er miljö ser ut och vilken nätverkstrafik som flödar vart, vilka mjukvaror som ska vara installerade osv. För det är då det också är enklare att identifiera avvisande mönster. Förutsätt att angriparen redan är inne i era nätverk och gör det svårare att komma åt affärskritisk information.

Inuit tipsar: Att skapa en baseline för för er IT-miljö för att på så sätt upptäcka avvikande beteenden underlättas med hjälp av machine learning. User and entity behavior analytics (UEBA) är ett begrepp där machine learning är centralt för att upptäcka avvikande beteenden. Läs mer i vår UEBA-guide.

Bild över Googles Zero-trust initiativ BeyondCorp:

Appliance hacking

Under året har vi sett flertalet stängda plattformar (On-Premise) såsom Citrix NetScaler, Pulse Secure, Fortigate. Eftersom härdningen av dessa plattformar många gångar är eftersatt och loggningen är bristfällig så är det även svårt att utföra forensiska undersökningar eller upptäcka intrång.

Samt så står dessa enheter som oftast i en central punkt där många ansluter eller mycket trafik passerar vilket gör detta till en guldgruva för antagonister. Förutom att läsa av och modifiera trafik som går genom enheten så kan det även finnas möjlighet att angripa klienter som ansluter.

Inom detta område så räknar jag även in Supply Chain Cyber Security, för allt som ansluts och kopplas in i era system bör kontrolleras, avgränsas eller isoleras. Betänk även att firmware/mjukvaru-uppdateringar kan påverka Er miljö positivt eller negativt gällande säkerheten.

Inuit tipsar: En effektiv hantering av patchar höjer säkerheten i er IT-miljö. Att ha möjligheten att patcha Windows, Mac, Linux och tredjepartsprodukter med samma system gör patchningen effektiv och spar resurser. Läs mer om vår lösning för patchning här

Threat sharing

Denna spaning är nog mer en förhoppning från min sida. Nämligen att fler organisationer blir bättre på att dela med sig av IOC:er och information om intrång. Mer transparens och system för att möjliggöra automatisk och snabb delning av hotinformation, såsom MISP eller TheHive.

Om du jobbar inom en specifik bransch så skulle jag påstå att det är av stor vikt att ni delar med Er av hotinformation inom just Er bransch.

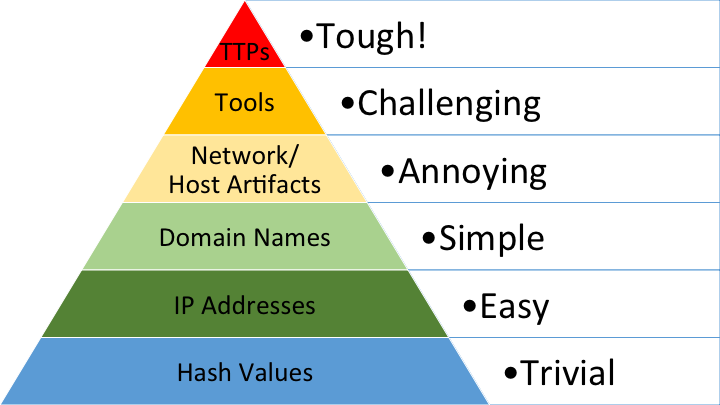

Inom rubriken Threat Sharing så vore det även tjänstefel om jag inte nämnde MITRE:s ATT&CK-ramverk som löpande utvecklas och gör det lättare att dela med sig av sådant som inte är rent tekniska IOC:er såsom Tactics, Techniques and Procedures (TTPs). Vilket kan förevisas med David J Biancos Pyramid of Pain:

Övriga bubblare på listan

Ett ständigt återkommande problem är alla uppkopplade prylar (Internet of Things) där dagligen nya sårbarheter uppdagas. Detta kommer troligtvis inte att minska i takt med att fler saker blir uppkopplade, samt att fler fordon etc blir uppkopplade. Och kommer 2020 vara året då vi kommer att få se fler säkerhetsprodukter med Artificiell intelligens (AI)?

Du kan läsa fler artiklar av Jonas Lejon på hans blogg Kryptera.se.